Πίνακας περιεχομένων:

- Συγγραφέας John Day day@howwhatproduce.com.

- Public 2024-01-30 08:36.

- Τελευταία τροποποίηση 2025-01-23 14:39.

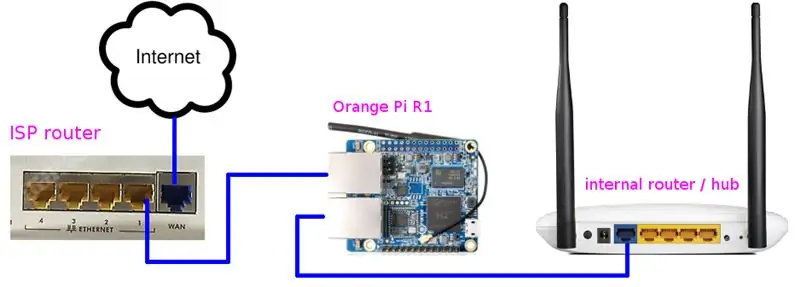

Έπρεπε να αγοράσω ένα άλλο Orange Pi:) Αυτό συνέβη επειδή το τηλέφωνό μου SIP άρχισε να χτυπάει στη μέση της νύχτας από περίεργους αριθμούς και ο πάροχός μου VoIP πρότεινε ότι αυτό οφείλεται σε σαρώσεις λιμένων. Ένας άλλος λόγος - είχα ακούσει πολύ συχνά για χακάρισμα δρομολογητών και έχω ένα δρομολογητή που δεν επιτρέπεται να διαχειρίζομαι (Altibox/Νορβηγία). Wasμουν επίσης περίεργος τι συνέβαινε στο οικιακό μου δίκτυο. Έτσι αποφάσισα να δημιουργήσω ένα τείχος προστασίας γέφυρας, διαφανές στο οικιακό δίκτυο TCP/IP. Το δοκίμασα με υπολογιστή και μετά αποφάσισα να αγοράσω OPi R1 - λιγότερο θόρυβο και λιγότερη κατανάλωση ενέργειας. Εάν έχετε τον δικό σας λόγο να έχετε ένα τέτοιο τείχος προστασίας υλικού - αυτό είναι πιο εύκολο από όσο νομίζετε! Μην ξεχάσετε να αγοράσετε μια ψύκτρα και μια αξιοπρεπή κάρτα micro SD.

Βήμα 1: OS & Cabling

Εγκατέστησα το Armbian:

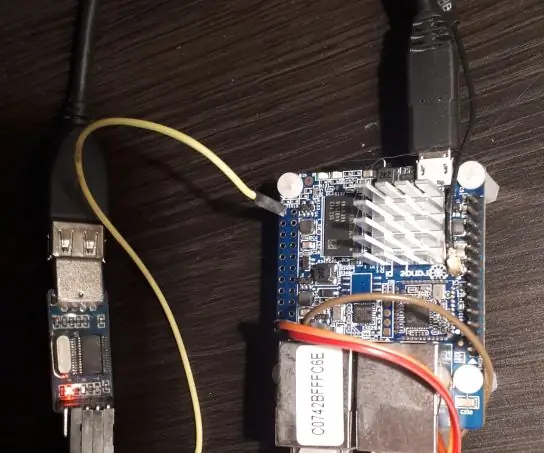

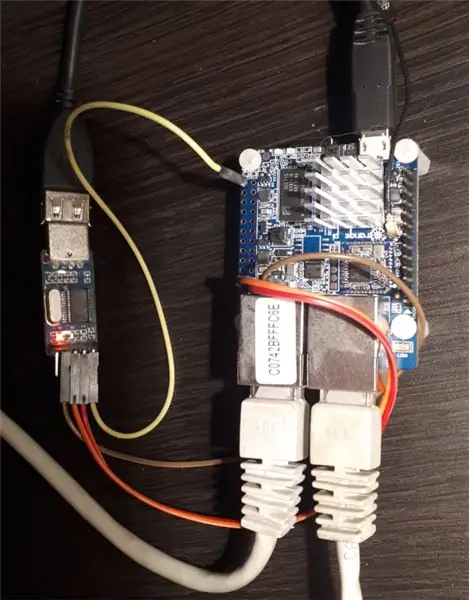

Όπως ίσως έχετε παρατηρήσει ότι χρησιμοποίησα τον μετατροπέα USB TTL για να έχω πρόσβαση σε σειριακή κονσόλα, κάτι που δεν ήταν απαραίτητο, η προεπιλεγμένη διαμόρφωση δικτύου αναλαμβάνει το DHCP.

Το μόνο σχόλιο για τον μετατροπέα - σε πολλά μαθήματα δεν προτείνεται σύνδεση VCC. Για μένα λειτούργησε μόνο όταν ήταν συνδεδεμένο τροφοδοτικό (τα 3.3V είναι ο μόνος τετραγωνικός πείρος στον πίνακα). Και επρόκειτο να υπερθερμανθεί εάν δεν ήταν συνδεδεμένο σε USB πριν ενεργοποιηθεί η παροχή ρεύματος. Υποθέτω ότι το R1 έχει pinout συμβατό με το OPi Zero, έχω προβλήματα με την εύρεση των διαγραμμάτων R1.

Μετά την εκκίνηση του Armbian, την αλλαγή του κωδικού πρόσβασης ρίζας και κάποια στοιχεία ενημέρωσης/αναβάθμισης βρήκα δύο διεπαφές ('ifconfig -a') - eth0 και enxc0742bfffc6e. Ελέγξτε το γιατί θα τα χρειαστείτε τώρα - το πιο φοβερό είναι ότι για να μετατρέψετε το R1 σας σε γέφυρα Ethernet χρειάζεται μόνο να προσαρμόσετε το αρχείο/etc/network/interfaces. Έμεινα έκπληκτος που το Armbian έρχεται με μερικές προκαθορισμένες εκδόσεις του αρχείου, συμπεριλαμβανομένων των interfaces.r1switch - μοιάζει με αυτό που χρειαζόμαστε, αλλά δεν λειτουργεί.

Ένα άλλο σημαντικό πράγμα ήταν η σωστή αναγνώριση των θυρών Ethernet - το enxc0742bfffc6e ήταν αυτό που ήταν κοντά σε σειριακές ακίδες.

Πριν κάνετε το R1 να χάσει την επαφή με το Διαδίκτυο (εντάξει, αυτό θα μπορούσε να είχε διαμορφωθεί καλύτερα) απλώς εγκαταστήστε ένα πράγμα:

sudo apt-get install iptables-persistent

Βήμα 2:/etc/network/interfaces

Εάν αλλάξετε το τοπικό σας δίκτυο σε eth0 από ό, τι χρειάζεστε το ακόλουθο αρχείο διεπαφών (μπορείτε πάντα να επιστρέψετε στην αρχική έκδοση με sudo cp interfaces.default interfaces; επανεκκίνηση):

εγχειρίδιο auto br0iface br0 inet

Bridge_ports eth0 enxc0742bfffc6e

Bridge_stp off

Bridge_fd 0

Bridge_maxwait 0

Bridge_maxage 0

Βήμα 3: Iptables

Μετά την επανεκκίνηση, το R1 θα πρέπει να είναι διαφανές στο δίκτυο και να λειτουργεί σαν υποδοχή καλωδίου. Τώρα ας κάνουμε τη ζωή πιο δύσκολη για τους κακούς εκεί έξω - διαμορφώστε τους κανόνες τείχους προστασίας (οι γραμμές κατακερματισμού είναι σχόλια, προσαρμόστε τις διευθύνσεις δικτύου στη διαμόρφωση DHCP!):

# φλας όλες και κλείστε τις πόρτες

iptables -Fiptables -P INPUT DROP

iptables -P FORWARD DROP

iptables -P DROP ΕΞΟΔΟΥ

# αλλά επιτρέψτε στο εσωτερικό δίκτυο να βγει έξω

iptables -A INPUT -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ΑΠΟΔΟΧΗ

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in eth0 -s 192.168.10.0/24 -j ΑΠΟΔΟΧΗ

# επιτρέψτε στο DHCP να περάσει από τη γέφυρα

iptables -A ΕΙΣΟΔΟΣ -i br0 -p udp --dport 67:68 -αθλητισμός 67:68 -j ΑΠΟΔΟΧΗ

iptables -A FORWARD -i br0 -p udp --dport 67:68 -αθλητισμός 67:68 -j ΑΠΟΔΟΧΗ

# όλη η καθιερωμένη επισκεψιμότητα πρέπει να προωθηθεί

iptables -A FORWARD -m conntrack --ctstate ΔΗΜΙΟΥΡΓΗΘΗΚΕ, ΣΧΕΤΙΖΟΜΕΝΑ -j ΑΠΟΔΟΧΗ

# μόνο για τοπικό πρόγραμμα περιήγησης - πρόσβαση σε εργαλεία παρακολούθησης όπως το darkstat

iptables -A ΕΙΣΟΔΟΣ -i lo -j ACCEPT iptables -A EUTPUT -o lo -j ΑΠΟΔΟΧΗ

#μπλοκ πλαστογραφηση

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -m limit -limit 5/min -j LOG --log -level 7 --log -prefix ΔΙΚΤΥΟ

iptables -A FORWARD -m physdev --physdev -is -bridged --physdev -in enxc0742bfffc6e -s 192.168.10.0/24 -j ΑΠΟΡΡΙΗ

Βήμα 4: Τελικές σκέψεις

Μετά από μια εβδομάδα - λειτουργεί τέλεια. Το μόνο που θα συμπληρώσω (και θα υποβάλω εδώ) είναι η παρακολούθηση και η πρόσβαση στο δίκτυο μέσω ssh. Επαναλαμβάνω - η αλλαγή του αρχείου διεπαφών στο περιεχόμενο που έχω επισυνάψει θα αποσυνδέσει τη συσκευή R1 από το δίκτυο IP - θα λειτουργήσει μόνο το σειριακό.

6 Ιουνίου 2018: η γεφύρωση δεν είναι τόσο πολλή δουλειά αλλά το R1 εκπέμπει πολλή θερμότητα, πάρα πολύ. Ένας απλός ψύκτης θερμαίνεται πολύ - παράξενο & δεν μου αρέσει. Maybeσως είναι εντάξει, ίσως κάποιος έχει άλλη λύση εκτός από έναν ανεμιστήρα.

18 Αυγούστου 2018: Το 'armbianmonitor -m' δείχνει 38 βαθμούς Κελσίου, κάτι που είναι πολύ κάτω από την προσωπική μου αντίληψη. Ένιωσα μια σημαντική αλλαγή (κάτω) όταν μείωσα λίγο το ρολόι:

echo 1000000>/sys/devices/system/cpu/cpu0/cpufreq/scaling_max_freq

BTW - Έχω καταφέρει να συνδεθώ στο WLAN του σπιτιού μου, αλλά το R1 δεν έχει λάβει καμία IP μέσω DHCP, ούτε οι στατικές εκχωρήσεις δεν λειτουργούν. Αυτή ήταν η πρώτη μου προσπάθεια να έχω μια διαχειριστική διεπαφή, εκτός από μια σειριακή. Μια άλλη ιδέα είναι να εξακολουθεί να έχει εκχωρηθεί IP σε μία από τις θύρες ethernet. Θα επανέλθω σε αυτό σε λίγους μήνες.

Συνιστάται:

Μικροσκοπικά προγράμματα οδήγησης H-Bridge - Βασικά: 6 βήματα (με εικόνες)

Μικροσκοπικά προγράμματα οδήγησης H-Bridge | Βασικά: Γεια σας και καλώς ήρθατε ξανά σε ένα άλλο εκπαιδευτικό! Στο προηγούμενο, σας έδειξα πώς δημιούργησα πηνία στο KiCad χρησιμοποιώντας ένα σενάριο python. Στη συνέχεια δημιούργησα και δοκίμασα μερικές παραλλαγές πηνίων για να δω ποια λειτουργεί καλύτερα. Στόχος μου είναι να αντικαταστήσω το τεράστιο

Φτηνός διανομέας NMEA/AIS - RS232 to Wifi Bridge για ενσωματωμένη χρήση: 6 βήματα

Φτηνός διανομέας NMEA /AIS - RS232 στο Wifi Bridge για ενσωματωμένη χρήση: Ενημέρωση 9 Ιανουαρίου 2021 - Προστέθηκε επιπλέον σύνδεση TCP και επαναχρησιμοποίηση της τελευταίας σύνδεσης εάν συνδεθούν περισσότεροι πελάτες Ενημέρωση 13 Δεκεμβρίου 2020 - Δεν προστέθηκε καμία έκδοση διαμόρφωσης του κώδικα για σκάφη με υπάρχοντα δρομολογητές Εισαγωγή Αυτό το NMEA / Η γέφυρα AIS RS232 to WiFi είναι

Raspberry Pi4 Firewall: 12 βήματα

Raspberry Pi4 Firewall: Με το νέο Raspbery Pi 4 (RPi4) που μόλις κυκλοφόρησε, αποφάσισα να κάνω τον εαυτό μου τείχος προστασίας οικιακής χρήσης. Αφού έπεσα στο Διαδίκτυο, βρήκα ένα υπέροχο άρθρο για το θέμα του Guillaume Kaddouch (https://networkfilter.blogspot.com/2012/08/building

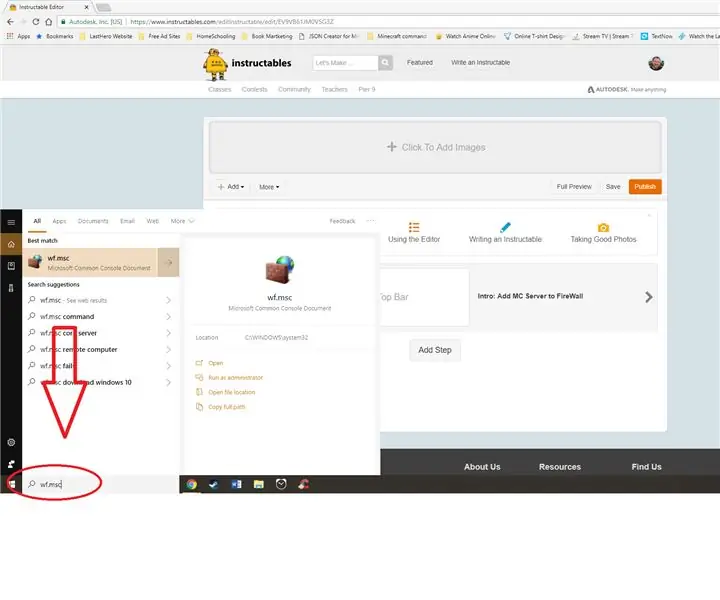

Προσθήκη διακομιστή MC στο FireWall: 12 βήματα

Προσθήκη διακομιστή MC στο FireWall: 1. Πληκτρολογήστε " wf.msc " στη γραμμή αναζήτησης στα αριστερά της γραμμής εργασιών. Alt. Μεταβείτε στον Πίνακα Ελέγχου, ανοίξτε το Τείχος προστασίας των Windows (Defender) και επιλέξτε Σύνθετες ρυθμίσεις από το μενού στα αριστερά

OrangeBOX: Ασφαλής συσκευή αποθήκευσης με βάση το OrangePI: 5 βήματα

OrangeBOX: Ασφαλής συσκευή αποθήκευσης με βάση το OrangePI: Το OrangeBOX είναι ένα εφεδρικό κιβώτιο απομακρυσμένης αποθήκευσης all-in-one για οποιονδήποτε διακομιστή. Ο διακομιστής σας μπορεί να μολυνθεί, να καταστραφεί, να σκουπιστεί και όλα τα δεδομένα σας είναι ακόμα ασφαλή στο OrangeBOX και ποιος δεν θα του άρεσε μια αποστολή αδύνατη όπως η εφεδρική συσκευή