Πίνακας περιεχομένων:

- Συγγραφέας John Day day@howwhatproduce.com.

- Public 2024-01-30 08:36.

- Τελευταία τροποποίηση 2025-01-23 14:39.

Ο σκοπός αυτού του οδηγού είναι να σας δείξει πώς να συνδέεστε αυτόματα και με ασφάλεια από το Raspberry Pi σε έναν απομακρυσμένο διακομιστή cloud (και αντίστροφα) για να πραγματοποιείτε αντίγραφα ασφαλείας και ενημερώσεις κ.λπ. Για να το κάνετε αυτό, χρησιμοποιείτε ζεύγη κλειδιών SSH τα οποία αποφύγετε την ανάγκη να θυμάστε τους κωδικούς πρόσβασης και να σας δώσουμε μια πιο ασφαλή σύνδεση.

(CAVEAT - Μην το επιχειρήσετε εάν δεν είστε ικανοί στη διαμόρφωση δικαιωμάτων Linux, διαφορετικά θα κάνετε τα συστήματά σας πιο ευάλωτα σε επιθέσεις από χάκερ.)

Απαιτήσεις

1. Raspberry Pi με διεπαφή γραμμής εντολών (CLI) όπως θα βλέπατε στο Putty.

2. Πρόσβαση σε έναν απομακρυσμένο διακομιστή cloud που φιλοξενείται από το OVH ή το DigitalOcean, με CLI.

3. Ένας φορητός υπολογιστής Windows ή υπολογιστής με τα Putty και PuttyGen εγκατεστημένα.

Υποθέσεις

1. Έχετε κάποια γνώση των εντολών Linux

2. Μπορείτε να αποκτήσετε πρόσβαση στον απομακρυσμένο διακομιστή σας χρησιμοποιώντας συμβατικές χειροκίνητες διαδικασίες, π.χ. FTP.

3. Θα έχετε προεγκαταστήσει το PuttyGen στον υπολογιστή σας Windows

Βήματα

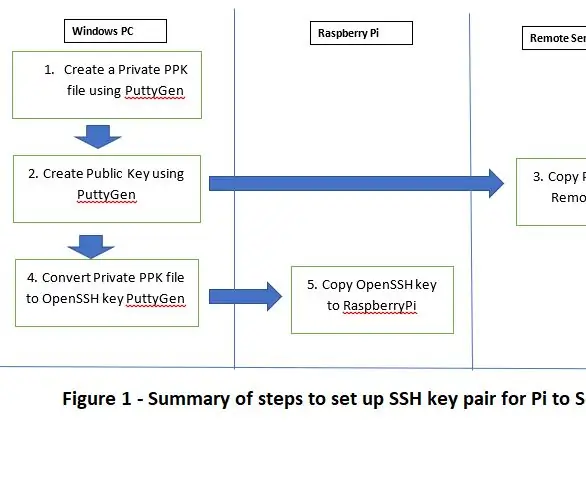

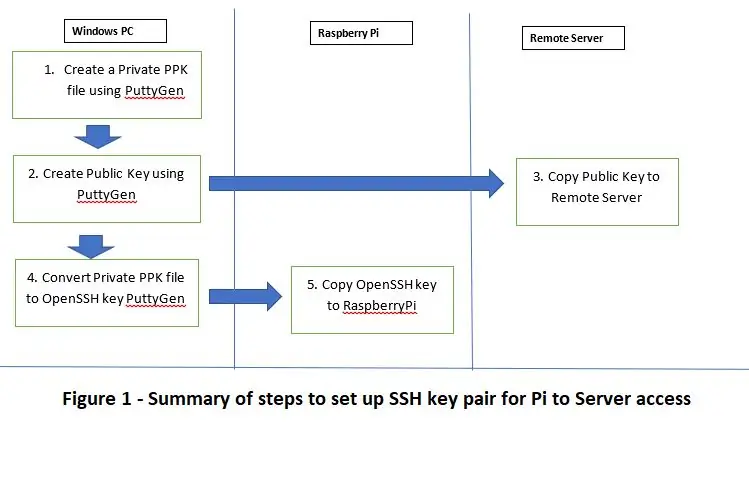

Συνοπτικά, - Δείτε το Σχήμα 1

α) Στον υπολογιστή σας Windows, δημιουργήστε ένα ιδιωτικό αρχείο PPK χρησιμοποιώντας το PuttyGen

β) Στον υπολογιστή σας με Windows, δημιουργήστε ένα δημόσιο αρχείο PPK χρησιμοποιώντας το PuttyGen (αυτό γίνεται αυτόματα στο βήμα α)

β) Στον υπολογιστή σας Windows, αντιγράψτε το Δημόσιο κλειδί από τον υπολογιστή σας Windows στον απομακρυσμένο διακομιστή cloud

δ) Στον υπολογιστή σας με Windows, μετατρέψτε το ιδιωτικό αρχείο PPK σε κλειδί OpenSSH χρησιμοποιώντας το PuttyGen

ε) Αντιγράψτε το κλειδί OpenSSH από τον υπολογιστή σας Windows στο Raspberry Pi

στ) Δοκιμάστε την πρόσβαση και τη μεταφορά αρχείων από το Raspberry Pi στον απομακρυσμένο διακομιστή σας

Βήμα 1: Α) Δημιουργήστε ένα ιδιωτικό αρχείο PPK, Β) Δημιουργήστε ένα δημόσιο κλειδί και Γ) Αντιγράψτε το στον απομακρυσμένο διακομιστή

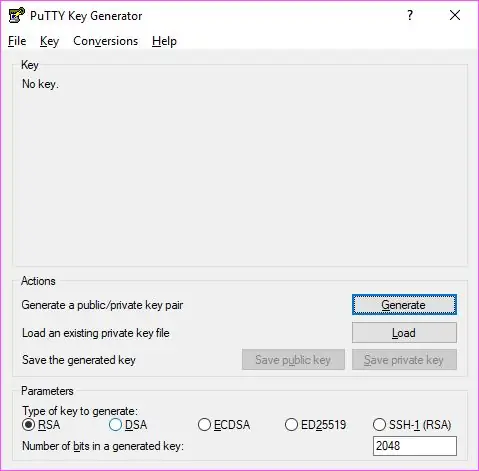

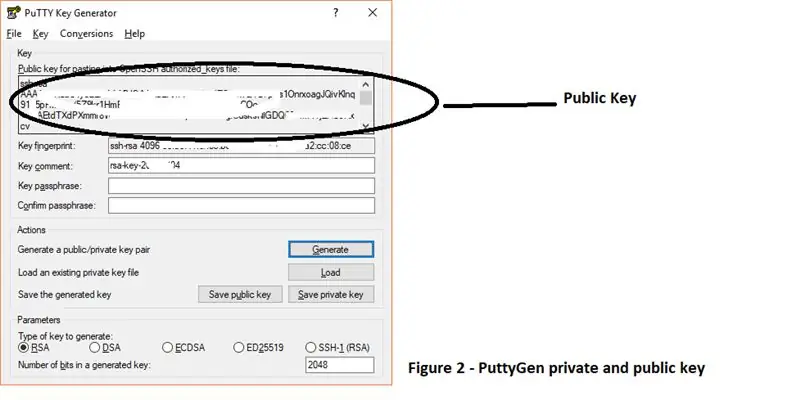

Για να δημιουργήσετε ένα ιδιωτικό αρχείο PPK, ανοίξτε το PuttyGen στον υπολογιστή σας Windows. Μπορείτε να αποκτήσετε πρόσβαση στο PuttyGen κάνοντας δεξί κλικ στο εικονίδιο στόκου στη γραμμή εργασιών των Windows. Από το μενού PuttyGen, επιλέξτε κλειδί και, στη συνέχεια, δημιουργήστε ένα ζεύγος κλειδιών, επιλέξτε την επιλογή κλειδί SSH2 -RSA. Θα σας ζητηθεί να ορίσετε μια φράση πρόσβασης όταν δημιουργείτε το ιδιωτικό κλειδί και εάν ορίσετε μια φράση πρόσβασης, θα σας ζητηθεί κατά τη διάρκεια μελλοντικών λειτουργιών. Αποθηκεύστε το ιδιωτικό κλειδί κάπου με ασφάλεια στον υπολογιστή σας με Windows. Στη συνέχεια, θα δείτε το δημόσιο κλειδί στο παράθυρο του παραθύρου, όπως φαίνεται στο σχήμα 2.

Στη συνέχεια, ας μεταφέρουμε το δημόσιο κλειδί στον απομακρυσμένο διακομιστή cloud. Ανοίξτε μια περίοδο σύνδεσης Putty στον απομακρυσμένο διακομιστή cloud χρησιμοποιώντας το Putty. Ας υποθέσουμε ότι έχετε συνδεθεί ως remoteuser1 και κάντε τα εξής στον απομακρυσμένο διακομιστή cloud ClI

cd /home /remoteuser1 (αν δεν υπάρχει ήδη) mkdir.ssh

nano.ssh/εξουσιοδοτημένα κλειδιά (Θα δείτε μια κενή οθόνη - επικολλήστε το δημόσιο κλειδί που φαίνεται στο σχήμα 2 και στη συνέχεια αποθηκεύστε και κλείστε αυτό το αρχείο)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Βήμα 2: Δ) Μετατροπή ιδιωτικού αρχείου PPK σε κλειδί OpenSSH και Ε) Αντιγραφή στο Raspberry Pi

Για να μετατρέψετε το ιδιωτικό κλειδί σε OpenSSH, ανοίξτε το PuttyGen και, στη συνέχεια, ανοίξτε το ιδιωτικό κλειδί που δημιουργήσατε νωρίτερα - μεταβείτε στην επιλογή Μετατροπές στο μενού και, στη συνέχεια, επιλέξτε Εξαγωγή κλειδιού OpenSSH - βεβαιωθείτε ότι το αρχείο που δημιουργείτε έχει τον τύπο αρχείου.key. Αποθηκεύστε το κάπου με ασφάλεια και στη συνέχεια ανοίξτε μια συνεδρία στόκου για να συνδεθείτε στο Raspberry Pi σας. Αντιγράψτε το αρχείο κλειδιού στον αρχικό κατάλογο του Raspberry Pi του λογαριασμού χρήστη που χρησιμοποιήσατε για να συνδεθείτε στο Raspberry Pi. Ας πούμε ότι το κλειδί ονομάζεται pitobot.key και ακολουθήστε αυτά τα βήματα:

cd /home /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.key

Τώρα είστε έτοιμοι να δοκιμάσετε εάν η εγκατάστασή σας είναι επιτυχής - Και πάλι, αυτό γίνεται από το Pi. Θυμηθείτε, το remoteuser1 είναι ο λογαριασμός στον απομακρυσμένο διακομιστή cloud στον αρχικό κατάλογο του οποίου αποθηκεύσατε το δημόσιο κλειδί και το ipaddress είναι το ipaddress του απομακρυσμένου διακομιστή cloud.

Πρώτα από το Raspberry Pi, ας συνδεθούμε στον απομακρυσμένο διακομιστή cloud χρησιμοποιώντας το Putty. Πληκτρολογήστε τις ακόλουθες εντολές στο Raspberry PI CLI. (Εάν έχετε ορίσει μια φράση πρόσβασης όταν δημιουργήσατε ένα ιδιωτικό κλειδί, θα σας ζητηθεί τώρα.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

Αυτό θα σας συνδέσει στο CLI του απομακρυσμένου διακομιστή cloud στον αρχικό κατάλογο του remoteuser1. Πληκτρολογώντας 'exit? θα επιστρέψετε στο CLI του Raspberry Pi σας.

Στη συνέχεια, προσπαθήστε να μεταφέρετε αρχεία από τον απομακρυσμένο διακομιστή cloud στο Raspberry Pi. Χρησιμοποιήστε τις ακόλουθες εντολές: (Και πάλι, εάν έχετε ορίσει μια φράση πρόσβασης όταν δημιουργήσατε ένα ιδιωτικό κλειδί, θα σας ζητηθεί τώρα.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Αυτό θα μεταφέρει όλα τα αρχεία από το φάκελο/var/www/html/στον απομακρυσμένο διακομιστή στο φάκελο/home/pi/στο Raspberry Pi. (Το κόλον είναι πολύ σημαντικό) Μπορείτε φυσικά να αλλάξετε τη σειρά των εντολών και να μεταφέρετε αρχεία από το Pi στον απομακρυσμένο διακομιστή.

Βήμα 3: Σκέψεις ασφαλείας

Ενώ η προσέγγιση ζεύγους κλειδιών SSH βελτιώνει την ασφάλεια, λάβετε υπόψη τα ακόλουθα:

1. Με ενεργοποιημένα τα ζεύγη κλειδιών SSH, θα πρέπει να εξετάσετε την κατάργηση της δυνατότητας σύνδεσης των χρηστών απευθείας στον απομακρυσμένο διακομιστή (Μπορείτε επίσης να αποκτήσετε πρόσβαση στους διακομιστές σας χρησιμοποιώντας τα ζεύγη κλειδιών Putty στα Windows χρησιμοποιώντας το ίδιο ζεύγος κλειδιών και θα μπορούσατε επίσης να σκεφτείτε την απενεργοποίηση συνδεθείτε επίσης στο Pi σας). Να είστε προσεκτικοί εάν επιλέξετε να το κάνετε αυτό και μην κάνετε μεγάλη προσέγγιση. Για να το κάνετε αυτό, πρέπει να απενεργοποιήσετε μερικές διαμορφώσεις στο αρχείο διαμόρφωσης ssh. Να είστε πολύ προσεκτικοί κάνοντας αυτό. Οι εντολές είναι

nano/etc/ssh/sshd_config

Και μέσα στο αρχείο κάντε τις ακόλουθες αλλαγές

Κωδικός πρόσβασης Έλεγχος ταυτότητας αριθ

UsePAM αρ

Αποθήκευση, έξοδος και επανεκκίνηση SSH με systemctl επανεκκίνηση ssh (Αυτό είναι για το Debian. Μπορεί να είναι διαφορετικό σε διαφορετικές διανομές Linux)

2) Διατηρήστε ασφαλή όλα τα κλειδιά σας, διαφορετικά κινδυνεύετε να παραβιάσετε δεδομένα ή να μην έχετε πρόσβαση στους διακομιστές σας. Προτείνω να τα διατηρήσετε σε ασφαλές θησαυροφυλάκιο όπως το bitwarden.com και να περιορίσετε την πρόσβαση σε αυτό μέσω της πολιτικής ελέγχου πρόσβασης.

3) Η χρήση μιας φράσης πρόσβασης βελτιώνει την ασφάλεια, αλλά μπορεί να κάνει πιο δύσκολη την αυτοματοποίηση των εργασιών cron κλπ. Η απόφαση για τη χρήση αυτού και άλλων χαρακτηριστικών θα πρέπει να καθοριστεί με εκτίμηση κινδύνου, για παράδειγμα, εάν επεξεργάζεστε προσωπικά δεδομένα, τότε χρειάζεστε μεγαλύτερους / αναλογικούς ελέγχους.

Συνιστάται:

Ασφαλής δρομολογητής WIFI - Προστασία από ιούς, κακόβουλο λογισμικό και ransomware και απόρρητο: 5 βήματα

Secure WIFI Router - AntiVirus, Malware and Ransomware Protection & Privacy: Low cost cost endpoint using RaspBerryPI 4 and open source. Αποκλείει τα παρακάτω ΠΡΙΝ φτάσουν στον υπολογιστή ή το τηλέφωνό σας: Malware Viruses Το RansomWareAlso παρέχει: Γονικός έλεγχος ιστότοπων ενηλίκων/μίσους μέσω Διαφήμισης

Πώς να δημιουργήσετε αντίγραφα ασφαλείας για το αρχικό υλικολογισμικό του Esp8266EX ή του Esp-01: 4 βήματα

Πώς να δημιουργήσετε αντίγραφα ασφαλείας για το αρχικό υλικολογισμικό του Esp8266EX ή του Esp-01: Γιατί; Το αντίγραφο ασφαλείας του αρχικού υλικολογισμικού είναι σημαντικό. το πιο απλό ans είναι = το πρωτότυπο είναι πρωτότυπο Σε αυτό το σεμινάριο θα σας δείξω πώς να δημιουργείτε αντίγραφα ασφαλείας του αρχικού υλικολογισμικού του esp8266ex. Το ESP8266EX είναι ένα μικροτσίπ Wi-Fi χαμηλού κόστους με πλήρη στοίβα TCP/IP και μικροελέγχου

Δημιουργήστε αντίγραφα ασφαλείας του Pi σας: 4 βήματα

Δημιουργία αντιγράφων ασφαλείας του Pi σας: Μπορεί να χρειαστεί πολύς χρόνος για να ρυθμίσετε ένα Raspberry PI, τότε κάτι πάει στραβά, η κάρτα δεν μπορεί να διαβαστεί ή το κορόιδο δεν θα ξεκινήσει και θα ξεκινήσετε από την αρχή. Η δημιουργία αντιγράφων ασφαλείας (που συνεπάγεται επαναφορά) είναι μια λύση σε αυτό. Ωστόσο, αυτό το διδακτικό

(Απλός) εύκολος τρόπος για να αποκτήσετε αναλογικό ήχο pwm από Raspberry PI Zero και επίσης σύνδεση με τηλεόραση Crt: 4 βήματα

(Απλός) εύκολος τρόπος για να αποκτήσετε αναλογικό ήχο pwm από το Raspberry PI Zero και επίσης να συνδεθείτε με τηλεόραση Crt: Εδώ έχω χρησιμοποιήσει μια απλούστερη μέθοδο για την τροφοδοσία ήχου σε μια τηλεόραση μαζί με βίντεο compsite

Πώς να δημιουργήσετε αντίγραφα ασφαλείας για κάρτες μνήμης χωρίς υπολογιστή: 3 βήματα

Πώς να δημιουργήσετε αντίγραφα ασφαλείας για κάρτες μνήμης χωρίς υπολογιστή: Γεια Όταν είμαι σε διακοπές, μου αρέσει να δημιουργώ αντίγραφα ασφαλείας όλων των φωτογραφιών που τραβάω. και για να ταξινομήσετε ποιες φωτογραφίες θα διαγράψετε. και ανεβάστε τους καλούς στο facebook. Το μόνο πράγμα είναι όταν στις διακοπές δεν θέλω να κουβαλήσω ένα φορητό υπολογιστή. Η λύση που βρήκα είναι να χρησιμοποιήσω ένα P